Actualidad y Novedades de la Tecnología

Explora las Últimas Tendencias y Avances Tecnológicos que Impactan el Futuro de los Negocios.

13 de Mayo de 2026

Alerta en npm: Malware Utiliza ‘Prompts Ocultos’ para Burlar a las IAs de Ciberseguridad

La evolución del malware apunta ahora a los sistemas de Inteligencia Artificial.

13 de Mayo de 2026

Fortinet corrige dos fallos críticos que permiten ejecución remota de código

Las vulnerabilidades permite que atacantes ejecuten código o comandos sin necesidad de autenticarse, lo que representa un alto riesgo para empresas que usan estas plataformas en funciones clave de seguridad y control de acceso.

08 de Mayo de 2026

Grupos de Ransomware están explotando vulnerabilidades antes de que alguien sepa que existen

La nueva investigación sobre el ransomware Medusa debería ser una llamada de atención para todos los equipos de seguridad.

08 de Mayo de 2026

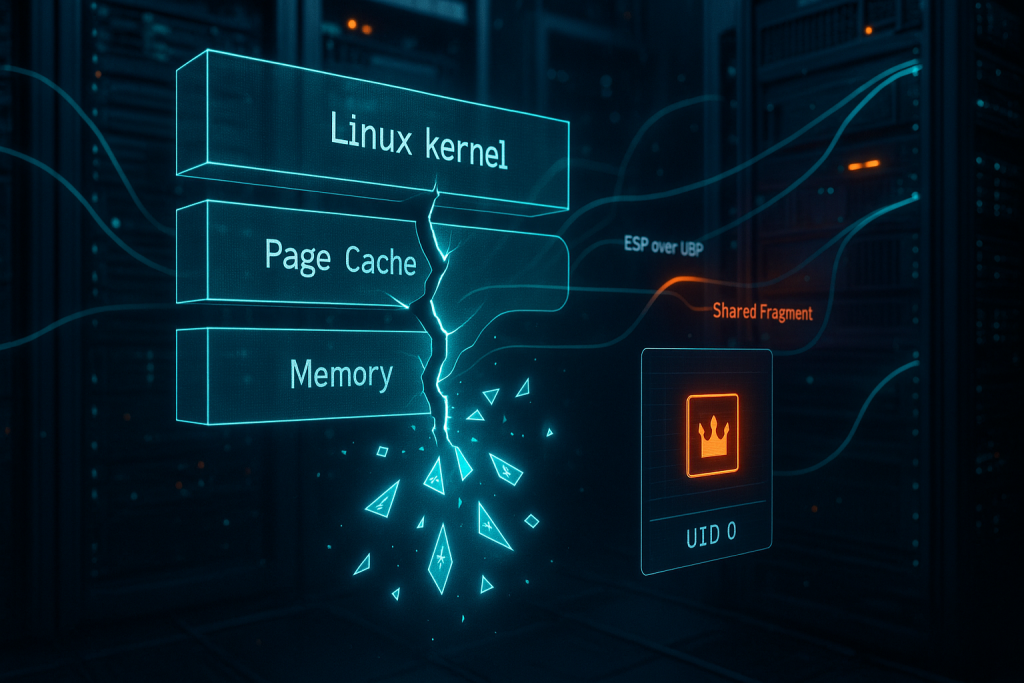

Dirty Frag: la nueva vulnerabilidad en Linux que permite escalar privilegios a root en múltiples distribuciones

Se ha encontrado una vulnerabilidad crítica en Linux llamada Dirty Frag.

08 de Mayo de 2026

Facebook sufre una ola de hackeos a sus usuarios por uso de herramientas de Google Sheets

30.000 Cuentas de Facebook han sido hackeadas mediante campaña de Phishing con Google AppSheets.

08 de mayo de 2026

Trellix confirma brecha en su codigo fuente con accesos no autorizados a repositorios

La empresa de ciberseguridad Trellix anunció que sufrió una brecha de seguridad que permitió el acceso no autorizado a una “parte” de su código fuente.

23 de abril de 2026

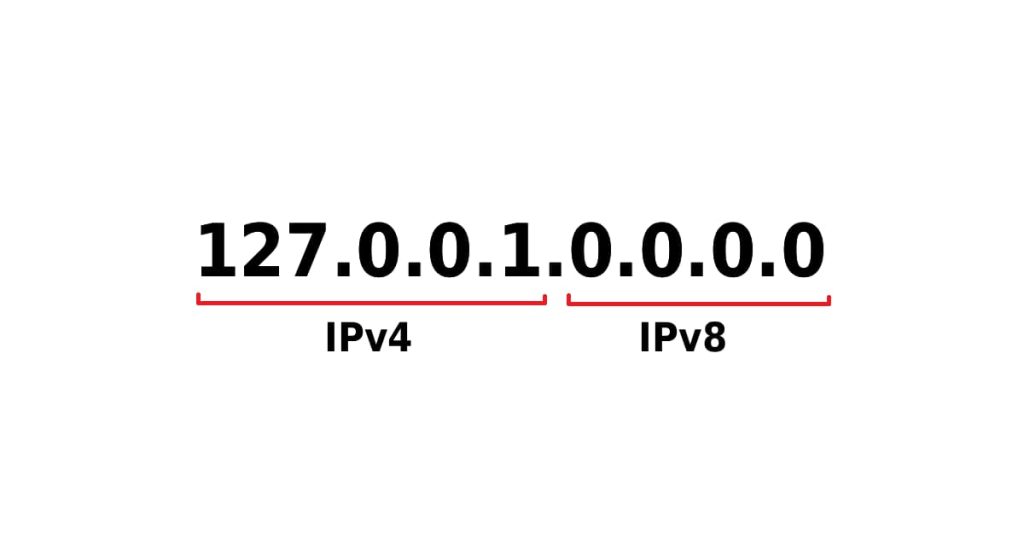

IPv8: El inicio de un nuevo estandar de interoperabilidad y seguridad en la red

Bajo un esquema de 64 bits y autenticación JWT, la propuesta IPv8 busca unificar servicios críticos y resolver el agotamiento de direcciones garantizando compatibilidad total con IPv4 y reemplazar el formato de arquitectura IPv6.

17 de septiembre de 2025

GPUGate: Como cibercriminales abusan de Google Ads y GitHub para distribuir malware avanzado

Una campaña dirigida a profesionales de TI en Europa combina publicidad engañosa y repositorios falsificados para evadir defensas y comprometer redes corporativas.

17 de septiembre de 2025

Corea del Norte utiliza inteligencia artificial para falsificar identidades militares y lanzar ciberataques avanzados

El grupo Kimsuky recurre a herramientas de inteligencia artificial para crear documentos falsos, perfeccionar campañas de phishing e infiltrarse en organizaciones extranjeras.

16 de septiembre de 2025

Paquetes npm maliciosos son hallados con el proposito de robar claves de wallets Etherium

Bibliotecas falsas se hacen pasar por utilidades legítimas y exfiltran semillas criptográficas de desarrolladores Web3.

16 de septiembre de 2025

Vulnerabilidad en Argo CD termina exponiendo credenciales sensibles por fallo en su API

Tokens con permisos básicos pueden acceder a información crítica de repositorios en entornos CI/CD.

16 de septiembre de 2025

HybridPetya: el ransomware que rompe las defensas de UEFI Secure Boot, dejando comprometido a Windows

Una variante moderna de Petya demuestra que ni siquiera las defensas de arranque seguro son infalibles.

02 de septiembre de 2025

Qilin ransomware filtra 147 GB de información confidencial de PathoQuest tras ciberataque

El grupo de ransomware Qilin filtró 147 GB de datos robados a la biotecnológica francesa PathoQuest, exponiendo información crítica de investigación y clientes del sector biotecnologíco.

28 de Mayo de 2025

Bitwarden en el punto de mira por vulnerabilidad XSS en archivos PDF

Un fallo critico ha sido descubierto en versiones de Bitwarden hasta la v2.25.1, exponiendo a usuarios a ataques mediante archivos PDF.

28 de Mayo de 2025

Google corrige grave vulnerabilidad en Chrome que ya está siendo explotada

Google ha lanzado un parche de emergencia para abordar una vulnerabilidad crítica en Chrome, catalogada como

CVE-2025-4664.

20 de Mayo de 2025

La actualización KB5058379 activa la pantalla de recuperación BitLocker en equipos con Windows 10

Microsoft publicó la actualización acumulativa KB5058379 para Windows 10. Tras su instalación y posterior reinicio, numerosos usuarios han reportado que sus sistemas arrancan directamente en el Entorno de Recuperación de Windows.

20 de Mayo de 2025

Microsoft soluciona cuatro vulnerabilidades críticas en su nube: una alcanza gravedad máxima (CVSS 10/10)

Microsoft ha confirmado la corrección de cuatro fallos de seguridad críticos que afectaban a sus servicios en la nube, principalmente en Azure y Power Apps.

20 de Mayo de 2025

Nuevos hallazgos de fuga de memoria en procesadores Intel reavivan los fantasmas de Spectre V2

Investigadores han revelado dos nuevas vulnerabilidades que afectan a prácticamente todos los procesadores modernos de Intel.

07 de Mayo de 2025

Grave falla en Tesla Model 3 permite hackeo sin contacto físico a través del sistema TPMS

Una vulnerabilidad crítica en el sistema de monitoreo del Tesla Model 3 podría permitir a atacantes cercanos tomar control del vehículo.

07 de Mayo de 2025

Fallo de seguridad en AirPlay permite realizar RCE en dispositivos Apple

Un fallo de seguridad en AirPlay permite realizar ataques RCE sin hacer clic en dispositivos Apple a través de redes Wi-Fi públicas.

06 de Mayo de 2025

Actualización ASAP: Google soluciona un problema de explotación activa en Android

Google corrige un fallo de Android (CVE-2025-27363) explotado por atacantes en su ultima actualización.

15 de Abril de 2025

Fortinet advierte que los atacantes aún pueden acceder a FortiGate después de parchear el exploit SSL-VPN Symlink

Fortinet ha revelado que los atacantes han encontrado una manera de mantener el acceso mediante el exploit SSL-VPN Symlink.

23 de MARZO de 2025

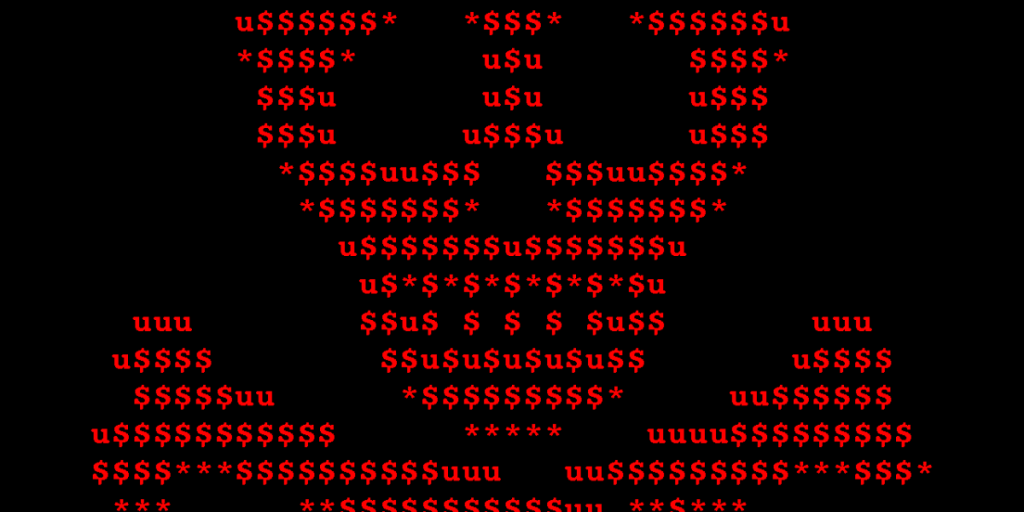

Medusa Ransomware Usa Controlador Malicioso para Desactivar Herramientas Anti-Malware con Certificados Robados

El ransomware Medusa utiliza un controlador malicioso para desactivar herramientas de antimalware, explotando certificados robados en un sofisticado ataque.

12 de MARZO de 2025

Microsoft empaca 57 defectos de seguridad, incluyendo 6 días cero de expansión activa

Microsoft comunicó durante el día de ayer Martes 11 de Marzo actualizaciones de seguridad para abordar 57 vulnerabilidades de seguridad en su software, incluyendo una fritura de seis días cero que dijo han sido explotados activamente en la naturaleza.

11 de MARZO de 2025

Vulnerabilidad en Cisco Secure Client para Windows con Secure Firewall Posture Engine DLLs Ricking

Una vulnerabilidad en el canal de comunicación interproceso (IPC) de Cisco Secure Client for Windows podría permitir a un atacante local autenticado realizar un ataque de secuestro de DLL

10 de marzo 2025

Hackers explotan «Misconfigurations»en AWS para lanzar ataques de phishing a través de SES y WorkMail

Investigadores de Palo Alto Networks Unit 42 han identificado que actores maliciosos están aprovechando configuraciones incorrectas en entornos de Amazon Web Services (AWS) para distribuir campañas de phishing a víctimas desprevenidas.

07 de marzo de 2025

EncryptHub Despliega Ransomware y Stealers mediante Phishing y Aplicaciones Troyanas

El grupo cibernético EncryptHub ha intensificado sus ataques mediante sofisticadas tácticas de phishing, utilizando aplicaciones troyanas y servicios de distribución de malware para robar información y desplegar ransomware.

06 de MARZO de 2025

Grave Vulnerabilidad en PAN-OS Permite Evasión de Autenticación en la Interfaz de Gestión CVE-2025-0108

Palo Alto Networks ha informado sobre una vulnerabilidad crítica en su sistema operativo PAN-OS.

17 de febrero de 2025

USB-C, Un Riesgo de Seguridad Silencioso en los teléfonos del futuro

En un descubrimiento reciente, expertos en ciberseguridad han revelado una preocupante vulnerabilidad en los puertos USB-C de algunos dispositivos móviles, específicamente en los modelos recientes de Android y iPhone.

15 de enero de 2025

BlueBorne, una vulnerabilidad en Bluetooth con capacidad de autopropagación

La empresa Californiana de seguridad para dispositivos IoT Armis ha descubierto un total de 8 vulnerabilidades bautizadas todas ellas bajo el nombre de BlueBorne.

10 de enero de 2025

MongoDB, el nuevo filón del Ransomware

Es posible que el Ransomware afecte a cientos de miles de usuarios de «a pie» o incluso cifre carpetas compartidas de redes corporativas donde la pérdida de ciertos archivos podría suponer una sobredosis de ibuprofeno a los sysadmins.

10 de diciembre de 2024

JS_POWMET: Malware sin malware

El pasado 24 de julio se anunciaba la detección de JS_POWMET, un malware completamente «fileless» que realiza toda su actividad desde la memoria, sin escribir ni dejar rastro en el disco duro de la víctima.