08 de Mayo de 2026

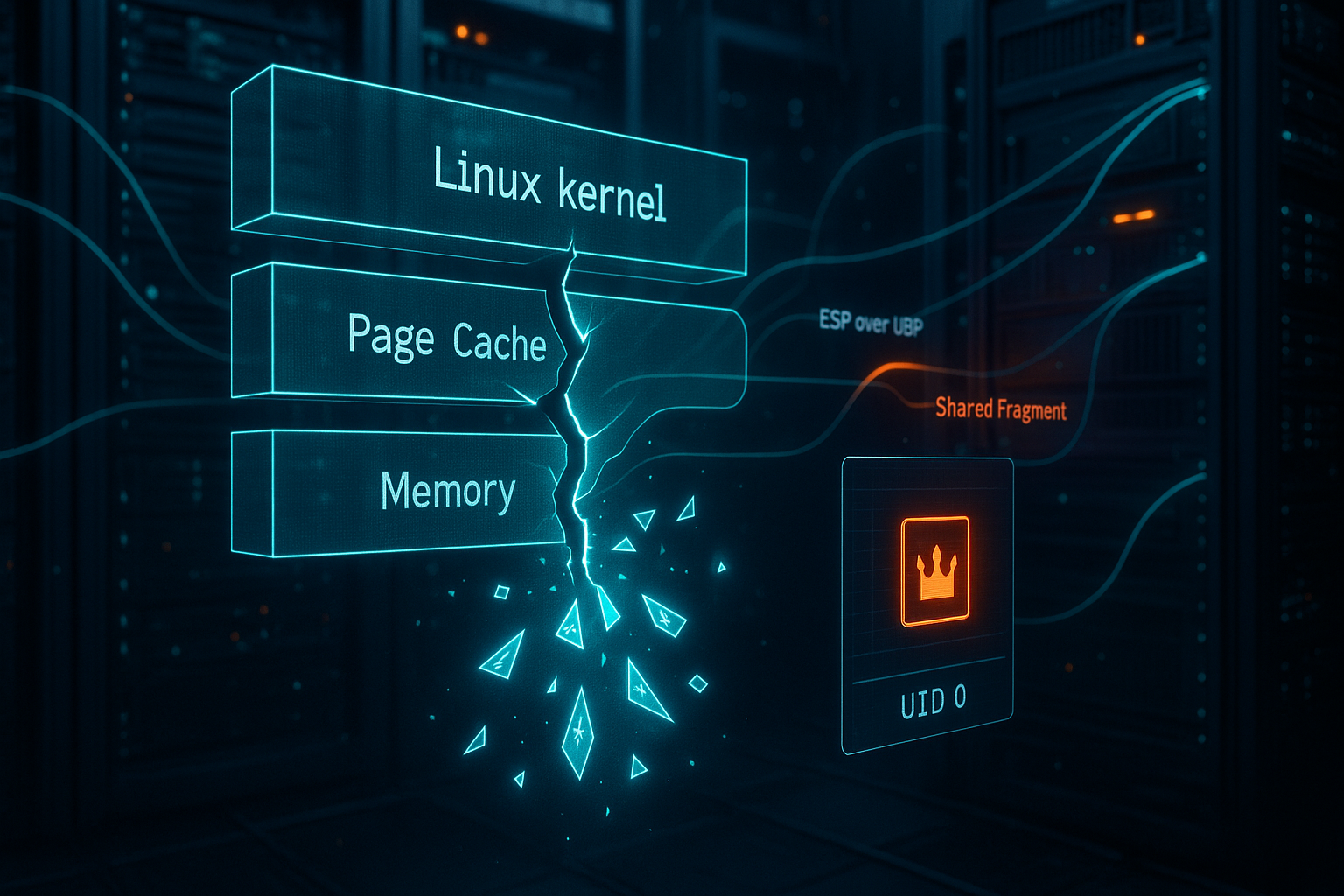

El fallo se origina en errores antiguos del kernel relacionados con la manipulación de la page cache y la interfaz criptográfica algif_aead. La vulnerabilidad permite modificar en memoria archivos protegidos, algo similar a ataques anteriores como Dirty Pipe. A diferencia de otros bugs complejos, Dirty Frag no depende de condiciones de carrera, por lo que los exploits son más estables y efectivos.

El PoC demuestra cómo sobrescribir temporalmente la caché de archivos críticos, como /usr/bin/su, para ejecutar una shell con privilegios root. Esto significa que un atacante puede alterar el comportamiento de binarios sensibles sin modificar directamente el archivo en disco, dificultando la detección mediante herramientas tradicionales de integridad.

La vulnerabilidad ya recibió el identificador CVE-2026-43284 y algunas distribuciones, como AlmaLinux, comenzaron a publicar kernels corregidos. Mientras llegan los parches oficiales, se recomienda deshabilitar los módulos esp4, esp6 y rxrpc, aunque esto podría afectar servicios como VPNs IPsec y ciertos componentes de red.

Como medida temporal adicional, se aconseja vaciar la caché de páginas del sistema tras actualizar el kernel para evitar reutilizar memoria potencialmente alterada. Si existe sospecha de explotación, la recomendación es tratar el incidente como un compromiso total del sistema, rotar credenciales y reinstalar desde una fuente confiable.

El riesgo también alcanza entornos modernos como WSL2 y equipos de escritorio, por lo que la prioridad debe centrarse en actualizar cuanto antes los kernels afectados y monitorear los avisos de seguridad de cada distribución.

Más información

- BleepingComputer – New Linux ‘Dirty Frag’ zero-day gives root on all major distros: https://www.bleepingcomputer.com/news/security/new-linux-dirty-frag-zero-day-with-poc-exploit-gives-root-privileges/

- Openwall – oss-security mailing list (index): https://www.openwall.com/lists/oss-security/

- Tom’s Hardware – Devastating ‘Dirty Frag’ exploit leaks out, gives immediate root access on most Linux machines since 2017, no patches available, no warning given — Copy Fail-like vulnerability had its embargo broken: https://www.tomshardware.com/tech-industry/cyber-security/dirty-frag-exploit-gets-root-on-most-linux-machines-since-2017-no-patches-available-no-warning-given-copy-fail-like-vulnerability-had-its-embargo-broken

- AlmaLinux OS Blog – Dirty Frag: https://almalinux.org/blog/2026-05-07-dirty-frag/

- Openwall oss-security – Dirty Frag: Universal Linux LPE: https://www.openwall.com/lists/oss-security/2026/05/07/8

- Openwall oss-security – Copy Fail 2 / Dirty Frag — n-day from public commit, not embargo break: https://www.openwall.com/lists/oss-security/2026/05/07/12

- netdev mailing list (spinics.net) – [PATCH 8/8] xfrm: esp: avoid in-place decrypt on shared skb frags: https://www.spinics.net/lists/netdev/msg1183448.html